En kryptoinvestor har tapt 4 556 Ethereum, verdt omtrent $ 12,4 millioner, etter å ha blitt offer for et sofistikert “address poisoning”-angrep.

Specter, en pseudonym blokkjedeanalytiker, rapporterte at tyveriet skjedde omtrent 32 timer etter at angriperen “dustet” offerets lommebok med en nominell transaksjon.

Hvordan en falsk adresse som lignet kostet en Ethereum-eier millioner

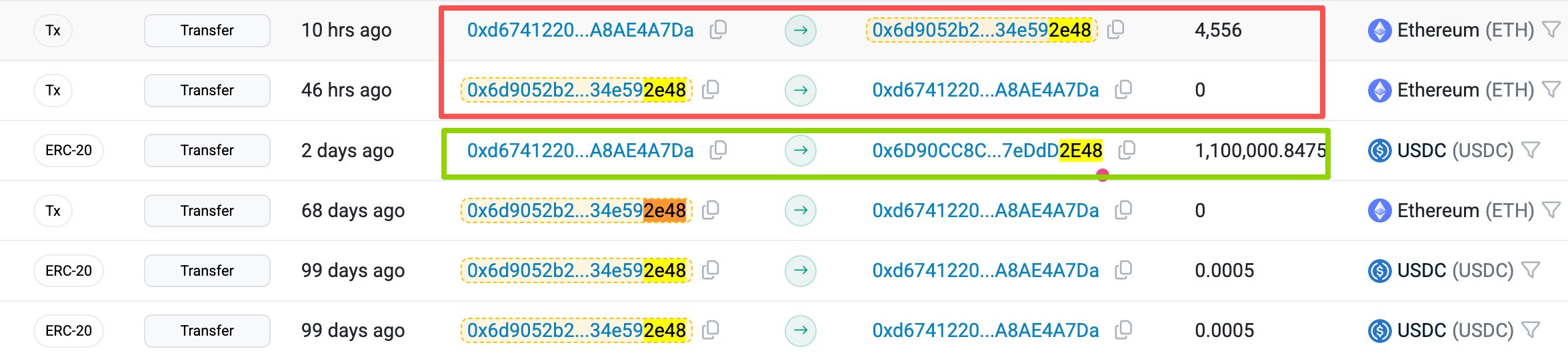

Ifølge Specters analyse på blokkjeden, brukte angriperen to måneder på å overvåke offerets transaksjonsaktivitet. I denne perioden identifiserte hackeren spesielt en innskuddsadresse brukt til OTC-oppgjør.

Angriperen brukte programvare for å generere vanity-adresser til å lage en lommebok som lignet offerets. Denne falske adressen hadde nøyaktig samme første og siste tegn som offerets tiltenkte destinasjon.

Address poisoning utnytter brukerens tendens til kun å sjekke de første og siste tegnene i en lang heksadesimal streng. I dette tilfellet så den falske adressen og den legitime OTC-adressen identiske ut ved første øyekast.

Angriperen gjennomførte først en liten transaksjon til offerets lommebok, en taktikk designet for å legge adressen inn i brukerens aktivitetslogg. Dette strategiske trekket sørget for at den korrupte adressen var lett synlig øverst i oversikten over “siste transaksjoner”.

Basert på denne kompromitterte listen kopierte offeret uforvarende den forgiftede adressen i stedet for den legitime adressen da hen skulle flytte $ 12,4 millioner.

Dette er det andre store underslaget på åtte siffer gjennom akkurat denne metoden de siste ukene. Forrige måned mistet en annen kryptotrader omtrent $ 50 millioner i en tilnærmet identisk svindel.

Bransjeaktører mener at slike angrep sprer seg fordi lommebok-grensesnitt ofte forkorter adresser for å spare plass på skjermen. Dette valget skjuler i praksis tegnene i midten, hvor forskjellene vises.

Samtidig stiller dette grove bruddet alvorlige spørsmål vedrørende verifiseringsprosedyrer blant investorer på institusjonelt nivå.

Mens private tradere ofte kopierer og limer inn adresser, benytter aktører som flytter millionbeløp strenge hvitlistingsrutiner og små testtransaksjoner.

Derfor har cybersikkerhetsselskapet Scam Sniffer oppfordret investorer til å ikke stole på transaksjonshistorikken for gjentagende kryptobetalinger. I stedet anbefaler de å bruke verifiserte, forhåndslagrede adressebøker for å redusere risikoen for grensesnitt-svindel.