I følge Malwarebytes er en sofistikert malware-svindelkampanje rettet mot kryptotradere. Kampanjen utnytter deres ønske om gratis premiumverktøy ved å distribuere Lumma Stealer og Atomic Stealer (AMOS) informasjonstyveri-malware gjennom Reddit-innlegg.

Dette skadelige programmet, som utgir seg for å være knekte versjoner av den populære handelsplattformen TradingView, tømmer ofrenes kryptovaluta-lommebøker og stjeler sensitiv personlig data.

Advarsel om kryptosvindel: Cracked TradingView sprer malware

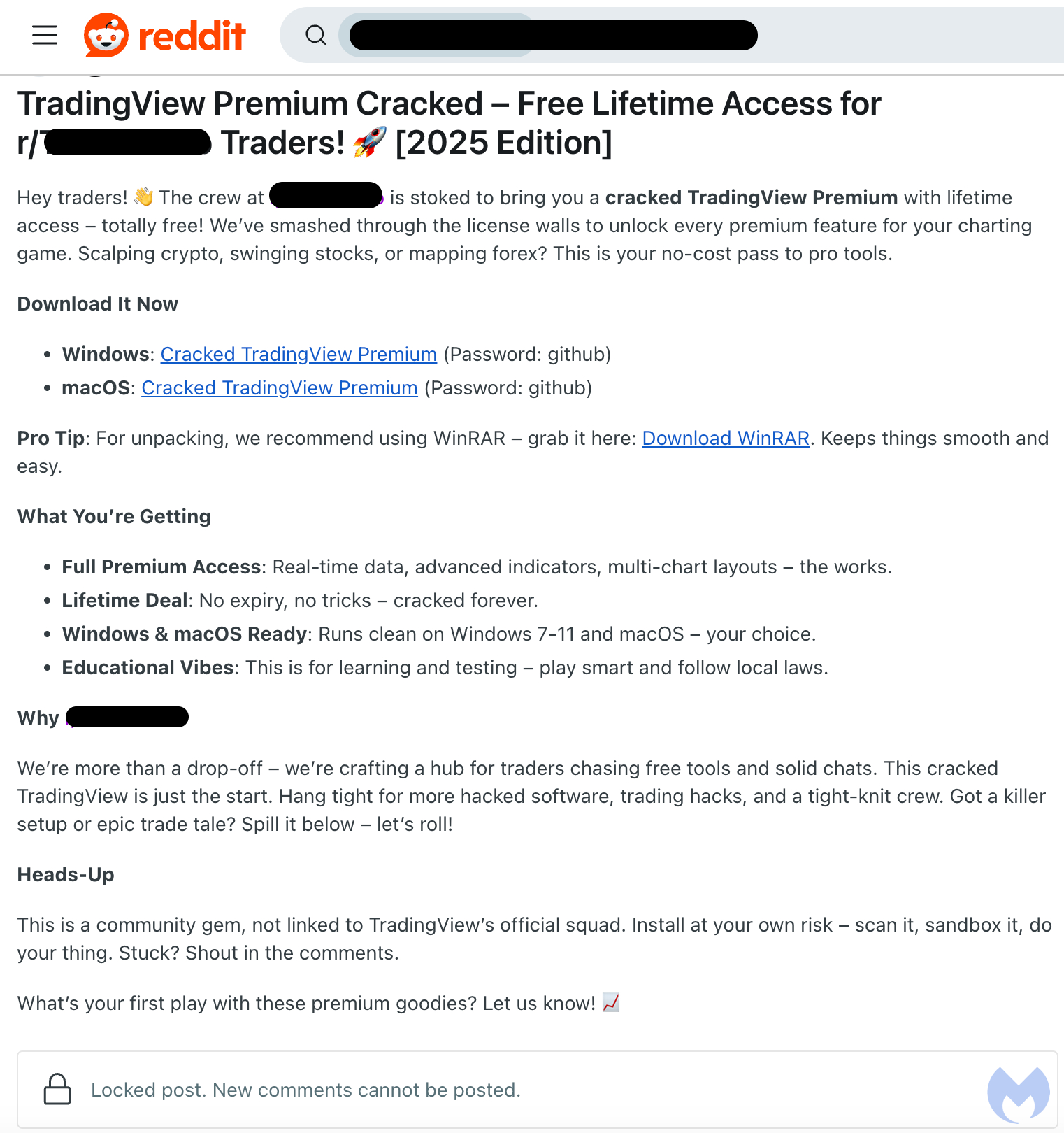

I sin siste blogg advarte cybersikkerhetsselskapet at svindlere retter seg mot kryptovaluta-fokuserte subreddits og tilbyr svindelaktig gratis livstids tilgang til TradingViews premiumfunksjoner.

“Vi ble varslet om Mac- og Windows-malware som for tiden distribueres via Reddit-innlegg rettet mot brukere som driver med kryptovalutahandel. En av de vanlige lokkemidlene er en knekt programvareversjon av den populære handelsplattformen TradingView,” sto det i bloggen.

Løftet om en “knekt” versjon—låste opp premiumfunksjoner uten kostnad—har vist seg å være en uimotståelig lokkemiddel for intetanende brukere. Men nedlasting av disse ulovlige versjonene kommer til en høy pris.

“Disse to malware-familiene har forårsaket kaos, plyndret ofrenes personlige data og gjort det mulig for deres distributører å oppnå betydelige gevinster, hovedsakelig ved å overta kryptovaluta-lommebøker,” la innlegget til.

Spesielt fremhevet Malwarebytes’ undersøkelse en sofistikert malware-kampanje. Denne kampanjen bruker flere lag med obfuskering, utdatert infrastruktur og sosial ingeniørkunst for å stjele sensitiv data.

Ved å undersøke de to nedlastingslenkene, fant Malwarebytes at filene var vert på et ikke-relatert og mistenkelig nettsted. Videre er de dobbeltzippet og passordbeskyttet. Dette indikerer at de ikke er legitim programvare.

På Windows leveres malwaren via en obfuskert BAT-fil. Den utfører deretter et ondsinnet AutoIt-skript. I tillegg, ifølge undersøkelsen, kommuniserer denne malwaren med en server nylig registrert av en person i Russland.

I mellomtiden identifiserte Malwarebytes malwaren på macOS som en variant av AMOS, en informasjonstyver som retter seg mot Mac-systemer. Malwaren sjekker for virtuelle maskiner for å prøve å unngå deteksjon og avslutter hvis den oppdager en.

Malware-stammen eksfiltrerer sensitiv brukerdata, inkludert nettleserlegitimasjon, kryptovaluta-lommebokinformasjon og personlige detaljer, til en server som er vert i Seychellene.

“Det som er interessant med denne spesielle ordningen er hvor involvert den opprinnelige posteren er, ved å gå gjennom tråden og være ‘hjelpsom’ til brukere som stiller spørsmål eller rapporterer et problem,” avslørte undersøkelsen.

I tillegg til denne malware-kampanjen, utgjør andre nye trusler betydelige risikoer for kryptofellesskapet. For eksempel har Scam Sniffer avdekket at hackere bruker falske Microsoft Teams-nettsteder for å distribuere malware til kryptobrukere. Dette fører igjen til datainnbrudd, legitimasjonstyveri, sesjonskapring og lommeboktømming.

Dette kommer kort tid etter at Microsoft oppdaget StilachiRAT, en fjernstyrt trojan spesifikt rettet mot kryptobrukere. StilachiRAT stjeler systeminformasjon, innloggingsdetaljer og digitale lommebokdata, med fokus på 20 kryptovaluta-lommebokutvidelser på Chrome.

I mellomtiden avslørte Kasperskys tidligere rapport en annen bekymringsfull trend: nettkriminelle utpresser YouTube-influensere med falske opphavsrettskrav. Utpressingen tvinger dem til å promotere en kryptomining-trojan, SilentCryptoMiner, noe som ytterligere intensiverer de sikkerhetsrisikoene kryptofellesskapet står overfor.

Disclaimer

Alle informatie op onze website wordt te goeder trouw en uitsluitend voor algemene informatiedoeleinden gepubliceerd. Elke actie die de lezer onderneemt op basis van de informatie op onze website is strikt op eigen risico.