En farlig botnet kalt H2Miner har dukket opp igjen. Den kaprer datamaskiner for å hemmelig mine Monero (XMR) og, i noen tilfeller, distribuerer løsepengevirus.

Cybersikkerhetsforskere sier at skadelig programvare har utvidet seg siden den først dukket opp i 2019. Den nye versjonen retter seg nå mot Linux-servere, Windows-desktopper og skybeholdere.

En stille virus kan bruke datamaskinen din til crypto mining

I følge cybersikkerhetsfirmaet Fortinet får angripere tilgang ved å utnytte kjente programvaresårbarheter. Disse inkluderer Log4Shell og Apache ActiveMQ, som mange systemer fortsatt bruker.

Når de er inne, installerer viruset et verktøy kalt XMRig, en legitim open-source miner.

Men i stedet for å be om tillatelse, kjører det i bakgrunnen og bruker datamaskinens prosesseringskraft for å tjene Monero for hackerne.

H2Miner bruker også smarte skript for å deaktivere antivirusverktøy. Det dreper også andre minere som allerede kan kjøre på systemet.

Deretter sletter det alle spor av sine handlinger. På Linux installerer det en cron-jobb som laster ned skadelig programvare på nytt hvert 10. minutt.

På Windows setter det opp en oppgave som kjører stille hvert 15. minutt.

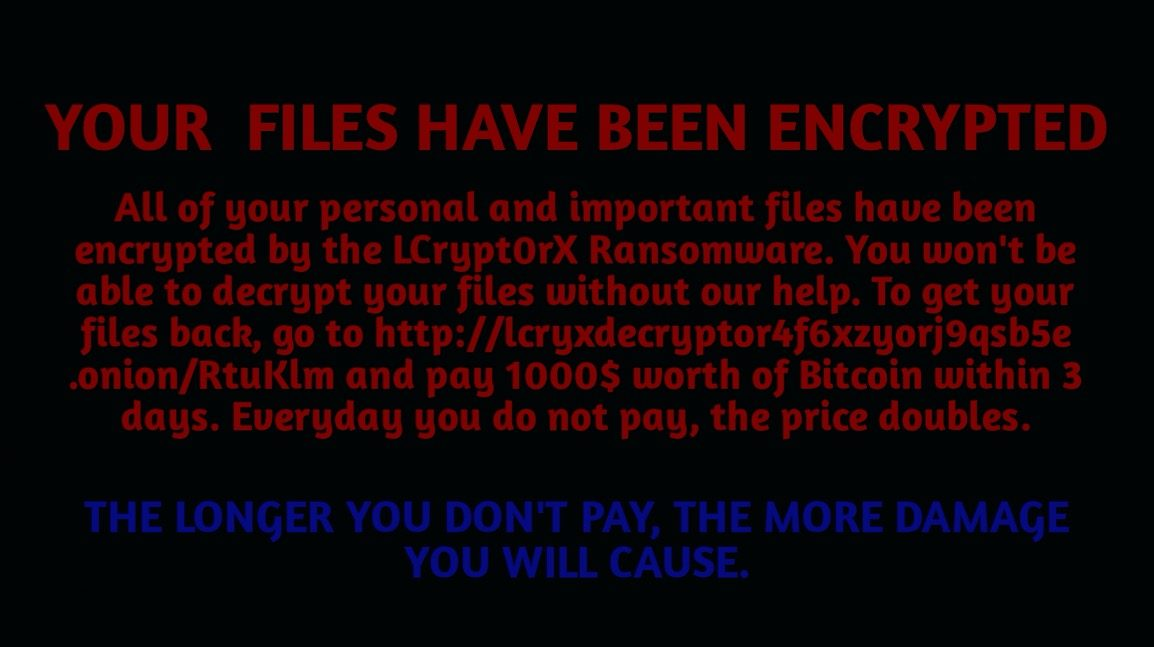

En ransomware-vri gir mer skade

Viruset stopper ikke ved kryptomining. En ny nyttelast, kalt Lcrypt0rx, kan også låse datamaskinen din.

Det bruker en enkel, men destruktiv metode for å overskrive Master Boot Record—en nøkkelkomponent i datamaskinen din som kontrollerer oppstart. Dette kan forhindre systemet fra å starte riktig.

Løsepengeviruset legger også til falske systeminnstillinger for å skjule seg selv og skape vedvarende tilstedeværelse.

Kampanjen utnytter billige skyservere og feilkodede tjenester. Når en maskin er infisert, skanner skadelig programvare etter andre systemer å infisere—spesielt Docker-beholdere og skyplattformer som Alibaba Cloud.

Det sprer seg også gjennom USB-stasjoner og går gjennom antivirusprosesser, og dreper dem en etter en.

Sikkerhetseksperter advarer om at fjerning av H2Miner krever en grundig opprydding. Du må slette alle relaterte cron-jobber, planlagte oppgaver og registeroppføringer.

Hvis selv ett skjult skript overlever, kan botnetet installere seg selv på nytt og gjenoppta mining av Monero i hemmelighet.

Hva tradere og kryptobrukere bør vite

Dette angrepet retter seg ikke direkte mot kryptolommebøker. I stedet stjeler det datakraft for å generere nye Monero coins for angriperne.

Risikoen er spesielt høy for selvhostede noder, skyminere og uadministrerte VPS-tjenester.

Hvis systemet ditt blir varmt eller sakker ned uventet, kan det være lurt å sjekke for uvanlige prosesser som sysupdate.exe eller gjentakende utgående tilkoblinger.

Moneros personvernfunksjoner gjør det attraktivt for angripere. Men for brukere er den virkelige risikoen å miste kontrollen over enhetene dine—og uvitende finansiere kryptokriminalitet.