Seks bidragsytere innenfor Bitcoin (BTC) kvantesikkerhet, inkludert Casa-medgründer Jameson Lopp, har publisert BIP-361. Forslaget tar sikte på å avvikle eldre ECDSA/Schnorr-signaturer.

Utkastet til forslaget, med tittelen “Post Quantum Migration and Legacy Signature Sunset”, skisserer en tretrinns tidsplan som “gjør kvantesikkerhet til et privat insentiv”.

Hva er BIP-361 og hva ønsker forslaget å oppnå

BIP-361 bygger på BIP-360, som introduserte en kvantesikker output-type kalt Pay-to-Merkle-Root (P2MR). Det tar tak i en viktig sårbarhet i Bitcoins sikkerhetsmodell.

Nye estimater antyder at mer enn 34 % av all Bitcoin lagres i adresser som er utsatt for kvantefare. Ettersom deres offentlige nøkkel allerede er avslørt på blokkjeden, kan disse UTXO-ene potensielt kompromitteres av en angriper med en kraftig nok kvantedatamaskin.

De omtrent 1 million BTC som holdes i lommebøker tilknyttet Satoshi Nakamoto, er blant dem som er utsatt for kvantetrusselen.

Abonner på vår YouTube-kanal for å se ledere og journalister gi ekspertinnsikt

Den risikoen forverres av et deteksjonsproblem. Forfatterne advarer om at Q-dagen kan bli synlig lenge etterpå hvis en angriper unnlater å kringkaste transaksjoner for å skjule sine evner.

“Før et kvanteangrep er det umulig å vite angriperens motivasjon. En økonomisk motivert angriper vil forsøke å forbli uoppdaget så lenge som mulig, mens en ondsinnet angriper vil prøve å ødelegge så mye verdi som mulig,” skrev forfatterne.

Nyere forskning understreker hvor viktig det haster. Et papir fra mars 2026 fra Google Quantum AI viste at det å knekke elliptisk kurvekryptografi kan kreve langt færre ressurser enn man tidligere har antatt.

I tillegg viste en studie fra Caltech og Oratomic at Shor’s algoritme kan utføres på et kryptografisk relevant nivå med 10 000 qubits. Dette funnet kan ha forkortet den antatte tidslinjen for en troverdig kvantetrussel.

Følg oss på X for å få de siste nyhetene når de skjer

Tre faser for kvantemigreringen

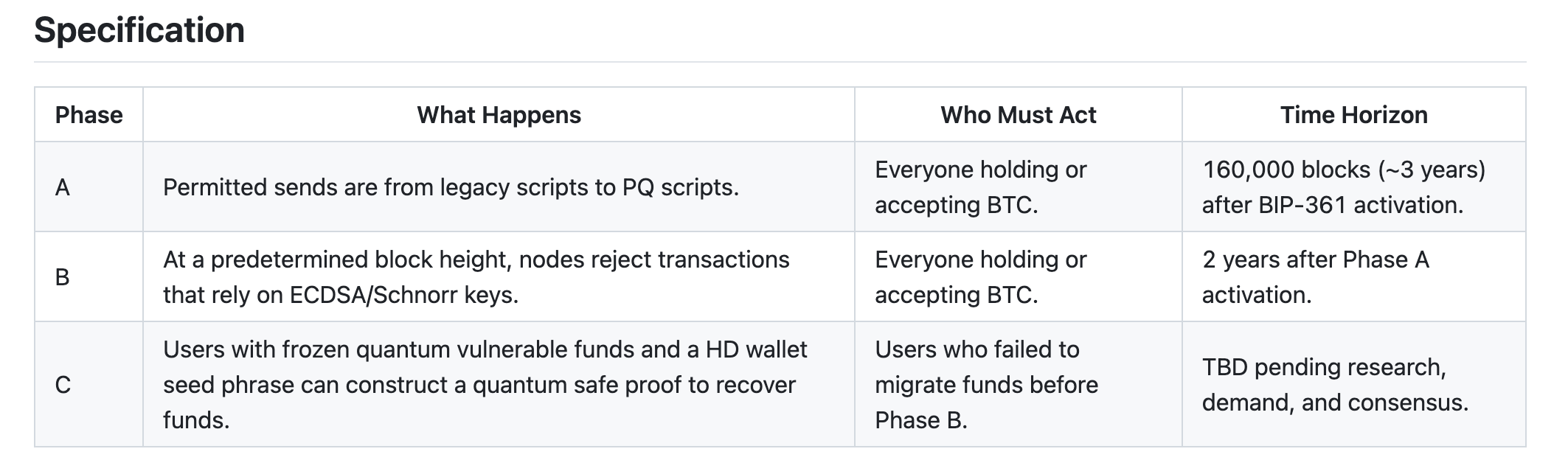

Forslaget deler overgangen inn i tre faser. Fase A, som utløses 160 000 blokker (omtrent tre år) etter aktivering, vil blokkere alle sendinger til adresser som er utsatt for kvantefare. Dette presser brukere til å ta i bruk adresser som er sikre mot kvanteangrep, i løpet av en definert migreringsperiode.

Fase B kommer omtrent to år etter fase A. Da vil noder avvise alle transaksjoner som er basert på ECDSA- og Schnorr-signaturer, noe som gjør midlene på disse adressene permanent utilgjengelige.

En mulig fase C vil gjøre det mulig for brukere å hente ut fryste midler gjennom en zero-knowledge proof knyttet til deres BIP-39-seed phrase. Denne fasen avhenger imidlertid av videre forskning og konsensus i fellesskapet, og har ingen fastsatt tidslinje.

BIP-et rammer inn sin tilnærming som et privat insentiv for innehavere til å handle.

“Dersom du ikke oppgraderer, vil du møte ekstra friksjon for å få tilgang til dine midler, og det skapes en sikkerhet som tidligere ikke eksisterte.”

Forfatterne beskriver forslaget som et defensivt tiltak for å beskytte Bitcoin-nettverket mot mulige kvantedrevne trusler. De viser også til en bemerkning fra Satoshi Nakamoto.

Han påpekte en gang at tapte coins faktisk øker verdien til de gjenværende beholdningene, og sammenlignet det med “en gave til alle”. Ut fra denne logikken hevder forfatterne at coins som hentes ut gjennom kvantemidler vil ha motsatt effekt.